车联网|汽车越智能越危险 关于汽车黑客你知多少?

随着克莱斯勒因为黑客风险在美国召回140万辆汽车的事件发生,车联网安全逐渐成为人们关心的话题。

时下,车联网技术已经成为科技、汽车公司发力的新领域,通过具有互联网连接能力的车载平台,为驾驶者提供更加智能的驾驶体验。然而,当汽车与互联网亲密接触后,似乎并不能幸免,与其他设备一样存在被黑客入侵、远程控制的风险。当然,汽车不同于电脑,入侵行为会对驾驶者构成生命危险,这也是为什么“黑客入侵汽车”听上去要更加可怕。

近日,在美国拉斯维加斯召开的DEF CON黑客大会上,举行了关于车联网安全的主题会议,包括特斯拉首席技术官、安全公司技术人员、白帽黑客都参与了讨论,包括汽车是如何被入侵、安全隐患根源以及汽车厂商应该如何防范, 下面一起来了解一下。

CAN总线是关键

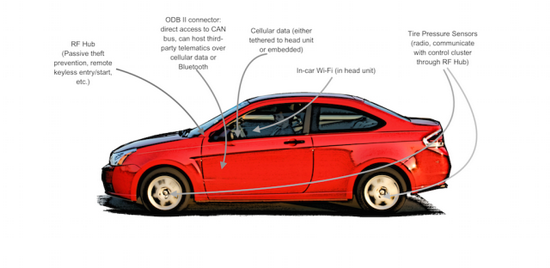

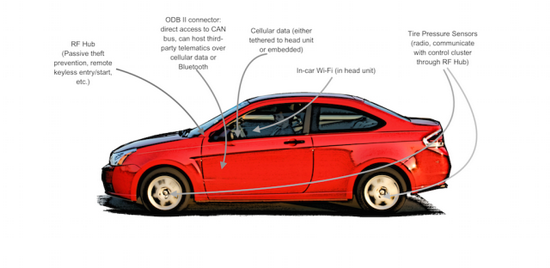

几乎所有的汽车都拥有一个板载网络,也就是俗称的“CAN”(Controller Area Network architecture,控制器区域网络架构),这是20世纪80年代所诞生、已经成为汽车标准的一项技术。虽然各大汽车厂商最初都在研发自有CAN标准,但在2007年后已经逐渐统一,底层均遵循国际标准化ISO 11898-1的常用配置。

那么,CAN究竟是做什么的呢?它能够控制发动机控制器、点火器、防抱死制动系统、主要仪表盘以及其他关键部件,甚至包括转向系统,所以极为关键。通常来说,CAN会被设定为只读形式,所以早期汽车并不存在入侵问题。但是,随着越来越多的车联网系统开始对权限有更高要求,CAN权限也被开放,虽然是极为有限的开放,但如果黑客破解了具有CAN权限的车载系统,那么自然也获得了对CAN的控制权。

除了调用CAN权限、具有3G/4G蜂窝网络连接能力的智能车载系统容易被攻击外,OBD II车载诊断设备也是一个入口。事实上,当汽车接入OBD II设备、提取诊断数据时,已经进入了汽车的CAN总线。目前,一些OBD II设备自身也具有联网能力,所以汽车入侵正在从物理形式入侵,逐渐转向为互联网入侵。

DEF CON黑客大会的主题演讲举出了三个例子

在DEF CON黑客大会上,三个实际的汽车入侵案例被提及,供研究人员参考。首先,是特斯拉Model S,研究人员发现将以太网交换机插入汽车的网络接口,便可获取一定的仪表盘和中央信息数据,从而提取口令文件分析特斯拉的安全令牌,从而实现减速、遥控关机等操作。

第二个例子则是近日沸沸扬扬的克莱斯勒Uconnect车载系统,通过扫描其手机应用程序的667端口TCP/IP,可进入汽车车载系统,破解CAN,从而控制汽车雨刷器、空调、刹车、转向、电台及车载屏幕显示等。

第三个例子则是Uber的OBD II设备,可以通过网络搜索特定的SSH服务器及区号获得设备信息,向其发送短信获得软件Root权限,从而访问CAN总线。至于危害,与克莱斯勒Uconnect相似,能够实现远程控制雨刷、关闭和启动刹车等。

尚需更有效的解决方案

显然,车联网系统和设备具有被入侵的可能性,这让汽车安全面对新的挑战。DEF CON黑客大会创始人及相关技术人员在面对这个问题时,提出了几个观点,或许能够改善其安全隐患。当然,这还需要汽车厂商、安全公司等多方协同合作,通过何种方式实现也是需要探讨的。

首先,汽车厂商需要不断总结、完善汽车平台的技术安全性,这需要厂商们建立一个共同探讨的平台,而不是将其视为“商业机密”而故步自封。其次,第三方协作的引入是必要的,如网络安全公司、白帽黑客组织等,对车载系统的安全性进行广泛评估。第三,适当的数据采集是必要的,可以通过分析数据来提升安全性,当然这需要经过用户的同意。第四,及时进行安全更新,但汽车拥有其特殊性,这是目前的难点之一。最后,是否应该在汽车系统中加入关键区域的隔离措施,则是需要探讨的,因为这可能会影响一部分配件的市场。

总而言之,关于车联网完全的话题显然仅仅只是一个开始,毕竟这是一个技术发展方向,厂商们不会因噎废食放弃研究。但同时,汽车入侵和黑客行为往往是致命的,这是与传统互联网攻击最大的不同,为了避免一切隐患和悲剧发生,作为用户也许应该暂时观望,而汽车厂商和科技公司则应该加大研发力度,保障消费者的安全。